Vorgeschichte: Website eines Tierarztes, gehostet bei einem der größten österr. ISPs wurde durch die Chinesen (ausgehend von der Domain betstarwager.cn) gehackt und mit Malware infiziert, die sich als Microsoft-Active-X darstellt. Einige DAUs installierten diese Malware und die PCs wurden ab nun quasi von China ferngesteuert! Dabei entstand erheblicher Sachschaden vom abgeräumten Bankkonto hin bis zu Kreditkartenbelastungen und hin zur Kompromittierung vertraulicher Krankenakten!

Geschädigte wollen sich nun am Owner der HP schadlos halten!

Doch dieser hat keine Ahnung von EDV (wie sollte er auch).

Provider streitet (wie immer) jede Verantwortund Haftung natĂĽrlich ab.

Ist es nicht Aufgabe und Pflicht des Hosters die Webseiten vor unbefugtem Zugriff entsprechend zu schĂĽtzen?

was 'nu?

h.

Wer haftet fĂĽr gehackte Webseiten?

Forumsregeln

Hier sind Eure (nicht-technischen) Erfahrungen mit Providern (deren Produkten und Dienstleistungen) gefragt.

Technisch orientierte Fragen bitte in den passenden Rubriken stellen!

Hier sind Eure (nicht-technischen) Erfahrungen mit Providern (deren Produkten und Dienstleistungen) gefragt.

Technisch orientierte Fragen bitte in den passenden Rubriken stellen!

70 Beiträge

• Seite 1 von 5 • 1, 2, 3, 4, 5

Kommt drauf an wen es DEIN Server ist also du hast den Server gemietet bist du Voll verantwortlich.

Bei einer Website ist es ned so einfach kommt drauf an wie sie sich rein geschlichen haben.

War es dein Fehler Sprich du hast eine Schadhafte und nicht Bug freie Software laufen lassen oder lag es am Provider der seinen Server schlecht gewartet hat.

Bei einer Website ist es ned so einfach kommt drauf an wie sie sich rein geschlichen haben.

War es dein Fehler Sprich du hast eine Schadhafte und nicht Bug freie Software laufen lassen oder lag es am Provider der seinen Server schlecht gewartet hat.

- Slavi

- Profi-User

- Beiträge: 1903

- Registriert: Mi 25 Jun, 2003 16:04

- Wohnort: Wien

ich tät sagen, der betreiber der website ... kein webhoster kann heute zu 100 % kontrollieren, welchen schrott seine kunden drauf spielen ... wenn dann noch irgendein schwindliches cms im spiel ist ...

es genügt ja schon, wenn einfach ein schlecht gewähltes kennwort im spiel ist, somit könnt ma den webhoster nur dann ankreiden, wenn es für den kunden ned möglich wäre dieses zu ändern ...

btw. auch wenns 'NUR' ein tierarzt is, krankenakten gehören ned auf einen webserver ...

es genügt ja schon, wenn einfach ein schlecht gewähltes kennwort im spiel ist, somit könnt ma den webhoster nur dann ankreiden, wenn es für den kunden ned möglich wäre dieses zu ändern ...

btw. auch wenns 'NUR' ein tierarzt is, krankenakten gehören ned auf einen webserver ...

- lordpeng

- Moderator

- Beiträge: 10205

- Registriert: Mo 23 Jun, 2003 22:45

der Hoster soll also alle 10 Sekunden draufschauen ob nicht evtl. auch der berechtigte Nutzer böse Sachen raufladet? Erst wenn der Hoster Kenntnis erlangt hat muss er reagieren und *geeignete* Massnahmen treffen.

Damit könnten sich die User immer abputzen, nur weil die auf alles draufklicken was nicht bei 3 aufden Bäumen ist. Wie wurde das Konto leer geräumt? Durch eine man-in-the-middle Attacke? ODer hat der User doch eine TAN auf eine gefakte Seite eingetippt und seine Bankdaten aktualisiert?

Damit könnten sich die User immer abputzen, nur weil die auf alles draufklicken was nicht bei 3 aufden Bäumen ist. Wie wurde das Konto leer geräumt? Durch eine man-in-the-middle Attacke? ODer hat der User doch eine TAN auf eine gefakte Seite eingetippt und seine Bankdaten aktualisiert?

- hotze_com

Wie schon getippselt, geschädigt wurden ausschließlich Besucher dieser Seite!

Durch das Installieren des von Microsoft signierten Active-X AddOns („Remotedata Services Data Control“ von „Microsoft Corporation“) wurde der jeweilige PC zum Zombie und Keylogger und berichtete dann zukünftig an die Chinesen!

Ăśbrigens war es nicht die einzige Seite bei diesem Hoster, die gehackt wurde.

MerkwĂĽrdigerweise waren es ausschlieĂźlich "Flash-Seiten"!

Gehackt wurden nur Seiten die via Apache und LINUX gehostet wurden!

W2K3-gehostete Seiten waren ĂĽbrigens nicht betroffen.

h.

Durch das Installieren des von Microsoft signierten Active-X AddOns („Remotedata Services Data Control“ von „Microsoft Corporation“) wurde der jeweilige PC zum Zombie und Keylogger und berichtete dann zukünftig an die Chinesen!

Ăśbrigens war es nicht die einzige Seite bei diesem Hoster, die gehackt wurde.

MerkwĂĽrdigerweise waren es ausschlieĂźlich "Flash-Seiten"!

Gehackt wurden nur Seiten die via Apache und LINUX gehostet wurden!

W2K3-gehostete Seiten waren ĂĽbrigens nicht betroffen.

h.

- hardliner

- Ultimate Power-User

- Beiträge: 4056

- Registriert: Mo 23 Jun, 2003 21:24

Ist es nicht Aufgabe und Pflicht des Hosters die Webseiten vor unbefugtem Zugriff entsprechend zu schĂĽtzen?

was 'nu?

irgendwie schwer, befugten von unbefugten zugriffen zu unterscheiden...

zugriff nur von einer einzigen ip? einem einzugen host? mach- aber auch fälschbar

tans/zertifikate? machbar, aber umständlich (nicht kundenfreundlich) und aufwändig (teuer)

btw - auch hier gilt:

du kannst alles haben, wenn du bereit bist, leistung zu bezahlen...

am Owner der HP schadlos halten

das wäre allerdings eh der richtige weg...

nur - find den owner, wenn der - wie du sagst - in .cn sitzt...

Sex is like hacking. You get in, you get out, and you hope you didnt leave something behind that can be traced back to you.

- ANOther

- Board-Guru

- Beiträge: 5940

- Registriert: Di 16 Aug, 2005 15:35

hotze_com hat geschrieben:der Hoster soll also alle 10 Sekunden draufschauen ob nicht evtl. auch der berechtigte Nutzer böse Sachen raufladet?

Da wurde nichts vom User raufgeladen!

Die Seite wurde seit Monaten nicht mehr geändert!

In den Logs ist der Hack eindeutig sichtbar, samt Quell-IP die in China liegt!

h

- hardliner

- Ultimate Power-User

- Beiträge: 4056

- Registriert: Mo 23 Jun, 2003 21:24

- Code: Alles auswählen

Safe Browsing

Diagnoseseite fĂĽr tierarztpraxis-*******.at

Wie ist die gegenwärtige Einstufung von tierarztpraxis-******.at?

Diese Website ist als verdächtig eingestuft. Das Aufrufen dieser Website kann schädlich für Ihren Computer sein!

Ein Bestandteil dieser Website wurde in den letzten 90 Tagen 6 mal aufgrund verdächtiger Aktivitäten auf die Liste gesetzt.

Welche Befunde hat Google beim Besuch dieser Website festgestellt?

Bei 2 Seite(n) von insgesamt 2 Seiten dieser Website, die wir in den letzten 90 Tagen getestet haben, wurde festgestellt, dass Malware (Schadsoftware) ohne Einwilligung des Nutzers heruntergeladen und installiert wurde. Der letzte Besuch von Google auf dieser Website war am 2009-05-06 und verdächtiger Content wurde auf dieser Website zuletzt am 2009-05-06 gefunden.

Malicious software includes 7 exploit(s), 2 scripting exploit(s), 1 trojan(s). Successful infection resulted in an average of 11 new process(es) on the target machine.

Die Malware wird in 6 Domain(s) gehostet, darunter 64.191.47.0/, alekseir.com/, freshcom.ee/.

Bei der Verteilung von Malware an Besucher dieser Website fungieren anscheinend 1 Domain(s) als Überträger, darunter betstarwager.cn/.

This site was hosted on 1 network(s) including AS8447 (Telekom Austria).

Hat diese Website als Überträger zur Weiterverteilung von Malware fungiert?

In den letzten 90 Tagen hat tierarztpraxis-******.at anscheinend nicht als Überträger für die Infektion von Websites fungiert.

Hat diese Website Malware gehostet?

Nein, diese Website hat in den letzten 90 Tagen keine Malware gehostet.

Wie kam es zu dieser Einstufung?

Gelegentlich wird von Dritten bösartiger Code in legitime Websites eingefügt. In diesem Fall wird unsere Warnmeldung angezeigt.

Nächste Schritte:

• Zur vorherigen Seite zurückkehren.

• Falls Sie Eigner dieser Website sind, können Sie eine Überprüfung Ihrer Website mit den Google Webmaster-Tools anfordern. Weitere Informationen über den Prüfprozess erhalten Sie in der Hilfe für Webmaster.

h.

- hardliner

- Ultimate Power-User

- Beiträge: 4056

- Registriert: Mo 23 Jun, 2003 21:24

hardliner hat geschrieben:hotze_com hat geschrieben:der Hoster soll also alle 10 Sekunden draufschauen ob nicht evtl. auch der berechtigte Nutzer böse Sachen raufladet?

Da wurde nichts vom User raufgeladen!

Die Seite wurde seit Monaten nicht mehr geändert!

In den Logs ist der Hack eindeutig sichtbar, samt Quell-IP die in China liegt!

h

und woher soll das der Hoster wissen?

- hotze_com

wenn mit einem auto jemand überfahren wird, kann der händler auch nix dafür ...

btw. allerdings sollte man schon davon ausgehen, dass der hoster, sofern er davon kenntnis erlangt die sache bereinigt haben will, da er die ip des webservers andernfalls vermutlich bald auf irgendwelchen blacklists wieder findet ...

btw. allerdings sollte man schon davon ausgehen, dass der hoster, sofern er davon kenntnis erlangt die sache bereinigt haben will, da er die ip des webservers andernfalls vermutlich bald auf irgendwelchen blacklists wieder findet ...

- lordpeng

- Moderator

- Beiträge: 10205

- Registriert: Mo 23 Jun, 2003 22:45

Für mich hat der Hoster für alle Folgeschäden aufzukommen, die durch das Ansurfen dieser Websites enstanden sind, da er seine Pflichten, sprich die Sicherung der Webseiten gegen unberechtige Eingriffe, auf das Gröbste vernachlässigt bzw. nur unzureichend umgesetzt hat.

Letztendlich werden dies demnächst die Gerichte klären!

Werde dann wieder berichten.

h.

Letztendlich werden dies demnächst die Gerichte klären!

Werde dann wieder berichten.

h.

- hardliner

- Ultimate Power-User

- Beiträge: 4056

- Registriert: Mo 23 Jun, 2003 21:24

lordpeng hat geschrieben:wenn mit einem auto jemand überfahren wird, kann der händler auch nix dafür ...

btw. allerdings sollte man schon davon ausgehen, dass der hoster, sofern er davon kenntnis erlangt die sache bereinigt haben will, da er die ip des webservers andernfalls vermutlich bald auf irgendwelchen blacklists wieder findet ...

eher --> wenn sich ein fussgänger eine blutige nase holt beim reinschauen ins mietauto

wer ist schuld, der vermieter, der mieter, der fussgänger, der reinschaut,ohne aufzupassen???

ich glaub, die fussgänger(webseiten besucher) könnten schon ein bischen eigenverantwortung übernehmen

wie gesagt--> da draussen herrscht krieg, und surfen runterladen, und und und.. mit dem pc mit dem ich internetbanking mache und alle vertraulichen daten drauf hab, ist total verantwortungslos, schuld sind die anderen

Tante Jolesch: „Was ein Mann schöner is wie ein Aff, is ein Luxus!“.

denkt dran.... vor nicht alzulanger (in universumsmassstäben gemessen) hockten wir noch auf bäumen...

denkt dran.... vor nicht alzulanger (in universumsmassstäben gemessen) hockten wir noch auf bäumen...

- zigan

- Board-User Level 2

- Beiträge: 883

- Registriert: Di 30 Mai, 2006 10:07

- Wohnort: wien..tut mir eh leid

zigan hat geschrieben:wie gesagt--> da draussen herrscht krieg, und surfen runterladen, und und und.. mit dem pc mit dem ich internetbanking mache und alle vertraulichen daten drauf hab, ist total verantwortungslos, schuld sind die anderen

Hmm!

Wieviele PC sollte man sich so zulegen:

einen fĂĽrs Netbanking, einen zum Surfen, einen zum Runterladen und Saugen, einen zum Mailen und Korrespondieren, einen ohne Netzzugang zum Entwickeln ........

KopfschĂĽttel!

h.

- hardliner

- Ultimate Power-User

- Beiträge: 4056

- Registriert: Mo 23 Jun, 2003 21:24

lordpeng hat geschrieben:wenn mit einem auto jemand überfahren wird, kann der händler auch nix dafür ..

... wenn einer das Auto unversperrt mit steckendem ZĂĽndschlĂĽssel abstellt, und mit diesem Fahrzeug in Folge ein Verbrechen/Straftat/Unfall verursacht wird, wer ist dann schuld?

Wenn ich einen Webhoster beauftrage, nehme ich schon an, dass der Server gegen Hackangriffe gesichert ist.

h.

- hardliner

- Ultimate Power-User

- Beiträge: 4056

- Registriert: Mo 23 Jun, 2003 21:24

Du musst hier klar unterscheiden:

1. WIE ist der "Cracker" ins System gelangt?

a) Durch DEINE Internetseite (also durch einen Scriptfehler)

b) Durch eine andere Internetseite, die am Server gehostet wurde (Scriptfehler, ...)

c) anders (nicht upgedatete Software wie zB apache, mysql, mail server, newsgroup server, admin hat geschlampt, ...)

2. Wie hat der Cracker es geschafft, alle Websiten zu verändern? (Oben stand, es handelte sich um einen Linux Server)

a) Root-Rechte erlangt (bzw. entsprechende Rechte)

b) Er hat sich in alle Accounts gehackt

c) Die Verzeichnisrechte des Servers waren so gesetzt, dass er mit einen beliebigen Account auf einen beliebigen anderen Account zugreifen konnte.

FĂĽr den Fall 1)a) ist der Website-Betreiber voll verantwortlich

fĂĽr 1)b) der entsprechende andere Betreiber

bei 1)c) haftet der Server-Betreiber, denn darauf hat KEIN Kunde Einfluss.

Bei 2)a) mĂĽsste man das ganze auf Fall 1 zurĂĽckfĂĽhren

bei 2)b) mĂĽsste man erfahren, wie er es schaffte, alle Accounts zu hacken

bei 2)c) haftet derjenige, der fĂĽr Fall 1 haftet und auĂźerdem noch der Server-Betreiber fĂĽr eine Fehlkonfiguration bzw. ein schweres Sicherheitsmanko

ad 2c): Ich hatte so einen fall bei all-inkl.

Durch rumprobieren bin ich draufgekommen, dass ich ĂĽber PHP vollen Zugriff auf den Ordner phpMyAdmin eines jeden dort gehosteten User bekommen habe, wodurch man Username und Passwort der entsprechenden User auslesen konnte. Ich habe das natĂĽrlich sofort berichtet und mich nicht an deren Daten erfreut oder sonstiges.

Das Problem waren hier schlampig gesetzte Dateizugriffsrechte fĂĽr den Ordner phpMyAdmin, der ĂĽber ein Script erstellt wurde.

Die privaten Dateien der User hingegen waren geschützt, ich konnte sie zwar auflisten, aber nicht öffnen.

1. WIE ist der "Cracker" ins System gelangt?

a) Durch DEINE Internetseite (also durch einen Scriptfehler)

b) Durch eine andere Internetseite, die am Server gehostet wurde (Scriptfehler, ...)

c) anders (nicht upgedatete Software wie zB apache, mysql, mail server, newsgroup server, admin hat geschlampt, ...)

2. Wie hat der Cracker es geschafft, alle Websiten zu verändern? (Oben stand, es handelte sich um einen Linux Server)

a) Root-Rechte erlangt (bzw. entsprechende Rechte)

b) Er hat sich in alle Accounts gehackt

c) Die Verzeichnisrechte des Servers waren so gesetzt, dass er mit einen beliebigen Account auf einen beliebigen anderen Account zugreifen konnte.

FĂĽr den Fall 1)a) ist der Website-Betreiber voll verantwortlich

fĂĽr 1)b) der entsprechende andere Betreiber

bei 1)c) haftet der Server-Betreiber, denn darauf hat KEIN Kunde Einfluss.

Bei 2)a) mĂĽsste man das ganze auf Fall 1 zurĂĽckfĂĽhren

bei 2)b) mĂĽsste man erfahren, wie er es schaffte, alle Accounts zu hacken

bei 2)c) haftet derjenige, der fĂĽr Fall 1 haftet und auĂźerdem noch der Server-Betreiber fĂĽr eine Fehlkonfiguration bzw. ein schweres Sicherheitsmanko

ad 2c): Ich hatte so einen fall bei all-inkl.

Durch rumprobieren bin ich draufgekommen, dass ich ĂĽber PHP vollen Zugriff auf den Ordner phpMyAdmin eines jeden dort gehosteten User bekommen habe, wodurch man Username und Passwort der entsprechenden User auslesen konnte. Ich habe das natĂĽrlich sofort berichtet und mich nicht an deren Daten erfreut oder sonstiges.

Das Problem waren hier schlampig gesetzte Dateizugriffsrechte fĂĽr den Ordner phpMyAdmin, der ĂĽber ein Script erstellt wurde.

Die privaten Dateien der User hingegen waren geschützt, ich konnte sie zwar auflisten, aber nicht öffnen.

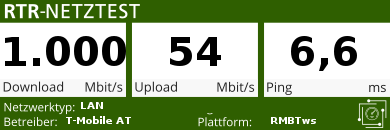

Telematica DSL Solo Pro 30 Mbit/s

Vorher: A1 VDSL 16 Mbit/s

Vorher: A1 VDSL 16 Mbit/s

- radditz

- Ultimate Power-User

- Beiträge: 4399

- Registriert: Mo 23 Jun, 2003 16:50

70 Beiträge

• Seite 1 von 5 • 1, 2, 3, 4, 5

Wer ist online?

Mitglieder in diesem Forum: 0 Mitglieder und 31 Gäste